Nova falha de segurança do protocolo Wi-Fi

Nova falha de segurança do protocolo Wi-Fi afeta dispositivos Linux, Android e iOS

Um grupo de acadêmicos da Northeastern University e KU Leuven divulgou uma falha de projeto fundamental no padrão de protocolo Wi-Fi IEEE 802.11, afetando uma ampla gama de dispositivos executando Linux, FreeBSD, Android e iOS.

A exploração bem-sucedida da falha pode ser usada para sequestrar conexões TCP ou interceptar clientes e tráfego da web, disseram os pesquisadores Domien Schepers, Aanjhan Ranganathan e Mathy Vanhoef em um artigo publicado esta semana.

A abordagem explora mecanismos de economia de energia em dispositivos de endpoint para induzir os pontos de acesso a vazamentos de quadros de dados em texto simples ou criptografá-los usando uma chave totalmente zero.

“A natureza desprotegida do bit de economia de energia no cabeçalho de um quadro […] também permite que um adversário force quadros de fila destinados a um cliente específico, resultando em sua desconexão e executando trivialmente um ataque de negação de serviço”, os pesquisadores observado.

Em outras palavras, o objetivo é vazar quadros do ponto de acesso destinado a uma estação cliente vítima, aproveitando o fato de que a maioria das pilhas Wi-Fi não desenfileira ou limpa adequadamente suas filas de transmissão quando o contexto de segurança muda.

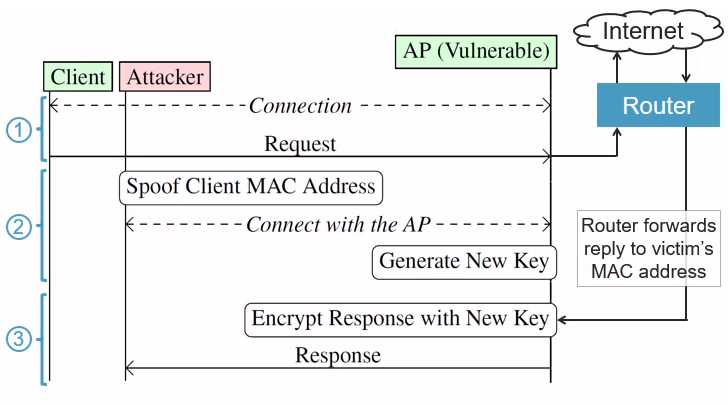

Além de manipular o contexto de segurança para vazar quadros da fila, um invasor pode substituir o contexto de segurança do cliente usado por um ponto de acesso para receber pacotes destinados à vítima. Este ataque pressupõe que a parte visada esteja conectada a uma rede semelhante a um ponto de acesso.

“A ideia central por trás do ataque é que a maneira como os clientes são autenticados não está relacionada a como os pacotes são roteados para o cliente Wi-Fi correto”, explicou Vanhoef.

“Um insider mal-intencionado pode abusar disso para interceptar dados para um cliente Wi-Fi, desconectando uma vítima e conectando-se sob o endereço MAC da vítima (usando as credenciais do adversário). Quaisquer pacotes que ainda estavam em andamento para a vítima, como os dados do site que a vítima ainda estava carregando, agora serão recebidos pelo adversário.”

A Cisco, em um comunicado informativo, descreveu as vulnerabilidades como um “ataque oportunista e as informações obtidas pelo invasor seriam de valor mínimo em uma rede configurada com segurança”.

No entanto, a empresa reconheceu que os ataques apresentados no estudo podem ser bem-sucedidos contra produtos Cisco Wireless Access Point e produtos Cisco Meraki com recursos sem fio.

Para reduzir a probabilidade de tais ataques, é recomendável implementar a segurança da camada de transporte (TLS) para criptografar os dados em trânsito e aplicar mecanismos de imposição de políticas para restringir o acesso à rede.

As descobertas chegam meses depois que os pesquisadores Ali Abedi e Deepak Vasisht demonstraram um ataque de privacidade revelador de localização chamado Wi-Peep, que também explora o mecanismo de economia de energia do protocolo 802.11 para localizar dispositivos de destino.

18 thoughts on “Wi-Fi nova falha de segurança do protocolo afeta dispositivos Linux, Android e iOS”

Comments are closed.