O ataque infectou mais de 500.000 roteadores com malware em todo o mundo, permitindo que eles controlassem a rede das vítimas.

malware

Os invasores cibernéticos usam instaladores de software populares para aumentar a probabilidade de novas infecções.

Pesquisadores de segurança detalharam o funcionamento interno de um carregador de malware dos vídeos do YouTube.

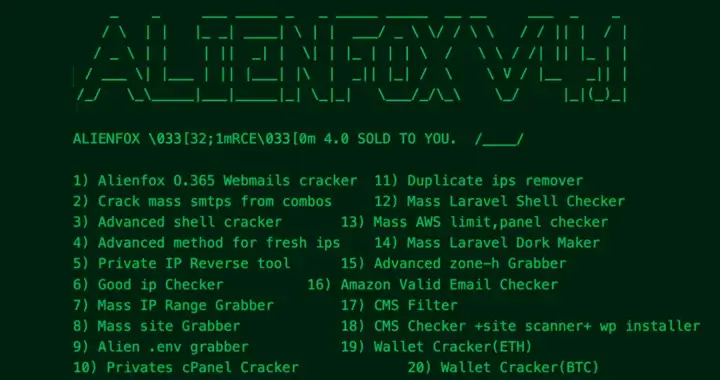

Um novo “conjunto de ferramentas abrangente” chamado AlienFox está sendo distribuído no Telegram como uma forma de os agentes de ameaças coletarem credenciais de chaves de API e segredos de provedores de serviços em nuvem populares.

Qakbot, também conhecido como Qbot, Quackbot ou Pinkslipbot, evoluiu de um trojan bancário para uma botnet multiuso capaz de realizar reconhecimento, mover-se lateralmente, roubar e exfiltrar dados e entregar cargas maliciosas.

Uma nova versão do botnet Medusa, baseada no código Mirai, foi detectada na natureza. Possui um módulo de ransomware e um força bruta Telnet, juntamente com recursos de DDoS.

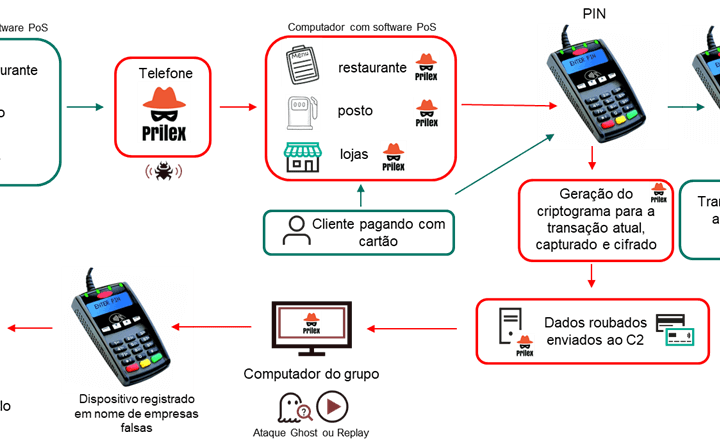

Pesquisadores identificaram três novas variantes do malware avançado de ponto de venda (PoS), Prilex. Essas novas variantes bloqueiam transações NFC (Near-Field Communication) sem contato, forçando os usuários do cartão a inserir fisicamente o cartão no dispositivo infectado.

Um novo malware furtivo projetado para caçar servidores Redis vulneráveis online infectou mais de mil deles desde setembro de 2021 para construir uma botnet que minera a criptomoeda Monero.

Nos últimos dias, a versão para PC do GTA Online foi atormentada por alguns dos hacks e exploits mais maliciosos que a plataforma já viu.

Pesquisas recentes demonstraram que é possível abusar do desenvolvimento de código em tempo real e dos recursos de colaboração do GitHub Codespaces para distribuir malware. Além disso, ao abusar desses recursos, os invasores podem hospedar servidores de arquivos maliciosos em contas do GitHub.