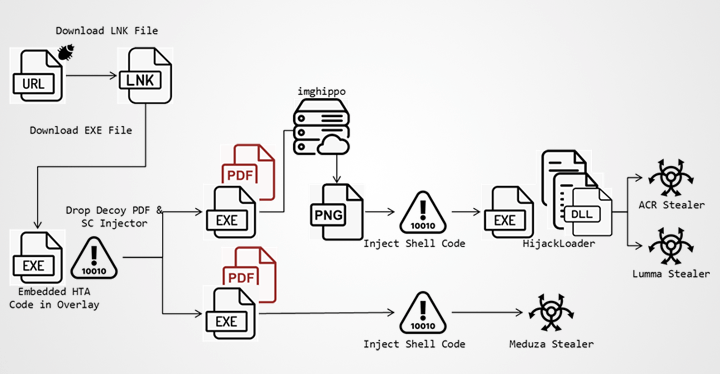

A vulnerabilidade crítica de execução remota de código, identificada como CVE-2022-27518 , pode permitir que um invasor não autenticado execute comandos remotamente em dispositivos vulneráveis e assuma o controle.

A exploração bem-sucedida, no entanto, requer que o dispositivo Citrix ADC ou Citrix Gateway seja configurado como um provedor de serviços SAML (SP) ou um provedor de identidade SAML (IdP).

As seguintes versões com suporte do Citrix ADC e do Citrix Gateway são afetadas pela vulnerabilidade –

- Citrix ADC e Citrix Gateway 13.0 antes de 13.0-58.32

- Citrix ADC e Citrix Gateway 12.1 antes de 12.1-65.25

- Citrix ADC 12.1-FIPS antes de 12.1-55.291

- Citrix ADC 12.1-NDcPP antes de 12.1-55.291

As versões 13.1 do Citrix ADC e do Citrix Gateway não são afetadas. A empresa também disse que não há soluções disponíveis “além de desabilitar a autenticação SAML ou atualizar para uma versão atual”.

O provedor de serviços de virtualização disse que está ciente de um “pequeno número de ataques direcionados à solta” usando a falha, pedindo aos clientes que apliquem o patch mais recente aos sistemas não mitigados.

Acredita-se que o APT5 , também conhecido como Bronze Fleetwood, Keyhole Panda, Manganese e UNC2630, opere em nome de interesses chineses. No ano passado, a Mandiant revelou atividades de espionagem direcionadas a verticais alinhadas com as prioridades do governo descritas no 14º Plano Quinquenal da China.

Esses ataques envolveram o abuso de uma falha então divulgada em dispositivos Pulse Secure VPN ( CVE-2021-22893 , pontuação CVSS: 10.0) para implantar web shells maliciosos e exfiltrar informações valiosas de redes corporativas.

“O APT5 demonstrou recursos contra implantações do Citrix Application Delivery Controller”, disse a NSA. “O direcionamento de Citrix ADCs pode facilitar o acesso ilegítimo a organizações visadas, contornando os controles normais de autenticação.”

A Microsoft, no mês passado, apontou o histórico dos agentes de ameaças chineses de descobrir e usar zero dias a seu favor antes de ser pego por outros coletivos adversários em estado selvagem.

A notícia do bug Citrix também chega um dia depois que a Fortinet revelou uma vulnerabilidade grave que também facilita a execução remota de código em dispositivos FortiOS SSL-VPN ( CVE-2022-42475 , pontuação CVSS: 9,3).

2 thoughts on “CITRIX é alvo de cybercriminosos com nova vulnerabilidade”

Comments are closed.