Vulnerabilidade KeePassXC CVE-2023-35866

Vulnerabilidade KeePassXC CVE-2023-35866

O KeePassXC, um gerenciador de senhas moderno e seguro, é o baluarte de escolha para muitos que exigem o máximo de segurança no gerenciamento de seus dados pessoais. No entanto, toda fortaleza tem sua fraqueza. Uma vulnerabilidade recente foi descoberta no KeePassXC: CVE-2023-35866.

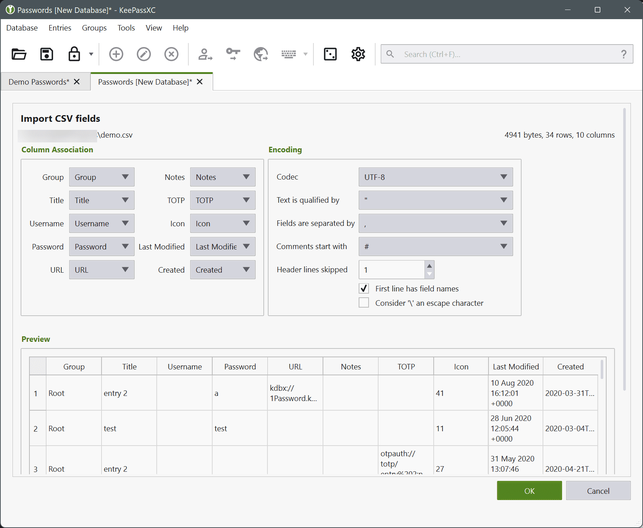

Antes de examinarmos as linhas de falha, vamos entender a própria fortaleza. KeePassXC é um gerenciador de senhas de código aberto compatível com sistemas Windows, macOS e Linux. Ele atua como um repositório para vários tipos de informações confidenciais, incluindo nomes de usuário, senhas, URLs, anexos e até notas pessoais.

Armazenados em um arquivo off-line criptografado, seus dados podem residir em qualquer lugar, desde uma pasta local em sua área de trabalho até soluções baseadas em nuvem. A plataforma oferece títulos definidos pelo usuário, ícones personalizáveis e um sistema de grupos para gerenciamento eficiente. Uma função de pesquisa integrada permite pesquisas avançadas de padrões, garantindo acesso rápido a qualquer entrada armazenada. Além disso, o KeePassXC possui um gerador de senha flexível que pode criar uma combinação robusta de caracteres ou frases secretas fáceis de lembrar.

O núcleo do CVE-2023-35866 reside na facilidade de acesso perturbadora. Um invasor local, dentro de uma sessão de banco de dados KeePassXC autenticada, pode alterar as configurações de segurança do banco de dados. Isso inclui alterar a senha mestra e as configurações de autenticação de segundo fator, sem a necessidade de autenticar essas alterações.

Surpreendentemente, exportar o banco de dados ou alterar a senha mestra também não requer confirmação. Um invasor, tendo obtido acesso ao sistema local ou remotamente, pode exportar todo o banco de dados ou alterar a senha rapidamente, sem encontrar nenhuma barreira de proteção.

Ao contrário de outros gerenciadores de senhas que exigem a senha mestra para exportar dados ou alterá-los, o KeePassXC, até a versão 2.7.5, continua sendo uma exceção, apresentando uma falha de segurança alarmante.

A consciência de uma vulnerabilidade é o primeiro passo para sua mitigação. Reconhecendo isso, a equipe dedicada por trás do KeePassXC garantiu que o problema será resolvido na próxima versão 2.8 do KeePassXC.

9 thoughts on “Vulnerabilidade KeePassXC CVE-2023-35866 permite que invasores alterem a senha mestra e as configurações de autenticação de segundo fator”

Comments are closed.