A Ecco, fabricante e varejista global de calçados, expôs milhões de documentos. Não apenas alguém poderia ter modificado os dados, mas a gravidade da configuração incorreta do servidor provavelmente deixou a empresa aberta a um ataque que poderia ter afetado clientes em todo o mundo.

Não adianta carregar um guarda-chuva se seus sapatos estão vazando, diz um velho provérbio irlandês. Palavras que resumem a situação recente da Ecco, fabricante e varejista dinamarquesa de calçados com milhares de lojas e pontos de venda em todo o planeta.

Nossa equipe de pesquisa descobriu uma instância exposta hospedando um tesouro de dados para a Ecco. A equipe identificou que a Ecco deixou 50 índices expostos ao público, com mais de 60 GB de dados acessíveis desde junho de 2021.

Veja também:

Estudo descobre que assistentes de IA ajudam os desenvolvedores a escrever códigos com mais vulnerabilidades

Rackspace recupera e-mails antigos enquanto clientes aguardam respostas de investigação de ransomware

Milhões de documentos confidenciais, de vendas a informações do sistema, estavam acessíveis. Qualquer pessoa com acesso pode ter visualizado, editado, copiado, roubado ou excluído os dados.

Entramos em contato com a Ecco, mas não recebemos resposta antes de ir para a imprensa. No entanto, no momento da publicação, a empresa parece ter resolvido o problema.

O que aconteceu?

Nossa equipe de pesquisa descobriu recentemente uma instância exposta que hospeda o Kibana, um painel de visualização do ElasticSearch, para a Ecco. O Kibana permite o processamento de informações no ElasticSearch, um recurso de armazenamento preferido por empresas que lidam com grandes volumes de dados.

Embora a instância que hospeda o painel estivesse protegida com uma autenticação HTTP (Hypertext Transfer Protocol) básica, o servidor estava configurado incorretamente e permitia a passagem de todas as solicitações da API (Application Programming Interface). Sob um guarda-chuva com sapatos furados, de fato.

A autenticação mal configurada nos permitiu procurar os nomes dos índices no ElasticSearch da Ecco, revelando 50 índices expostos com mais de 60 GB de dados. Os servidores expostos contêm documentos que vão desde vendas e marketing até registro e informações do sistema.

De acordo com a equipe, dados históricos indicam que o banco de dados exposto ficou acessível por pelo menos 506 dias, desde 4 de junho de 2021. Mais de 35 GB de dados foram adicionados ao banco de dados exposto depois que a configuração incorreta do servidor abriu uma falha de segurança na infraestrutura da Ecco.

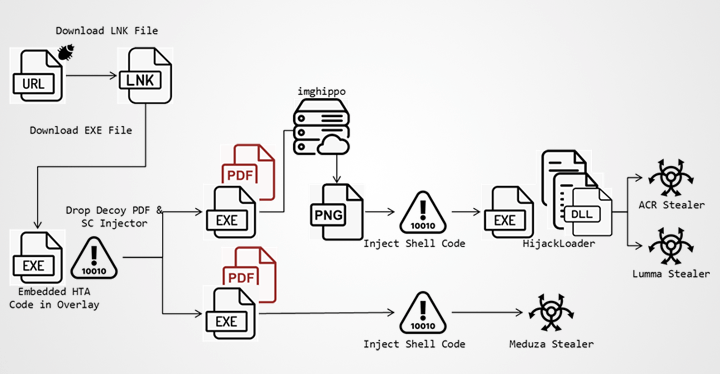

“Um agente de ameaça pode alterar o código visível, nomenclatura e URLs para phishing ou potencialmente fazer com que vítimas ou funcionários instalem arquivos indesejados, como carregadores de ransomware ou ferramentas de acesso remoto em seus navegadores e dispositivos, causando danos imensos.”disseram os pesquisadores da Cybernews.

“Danos imensos”

Os nomes dos índices no servidor aberto mostram que milhões de documentos foram revelados. Por exemplo, um diretório chamado sales_org continha mais de 300.000 documentos. Outro diretório, intitulado market_specific_quality_dashboard, tinha mais de 820.000 registros.

Como mostra a tabela com os índices expostos, milhões de documentos cobrindo vários aspectos da vida corporativa da Ecco estavam acessíveis, desde monitoramento de desempenho até informações sobre o status do sistema.

O mais preocupante é que o banco de dados parece estar vinculado ao site ecco.com, provavelmente usado por sites internacionais da Ecco, fornecendo assim a um agente de ameaças habilidoso os meios para atingir a empresa globalmente.

De acordo com os pesquisadores, a capacidade de modificar os dados dentro do ElasticSearch seria uma ferramenta perigosa nas mãos de agentes de ameaças persistentes, permitindo-lhes lançar uma campanha contra as lojas, funcionários e até clientes da Ecco.

“Um agente de ameaça pode alterar o código visível, nomenclatura e URLs para phishing ou potencialmente fazer com que vítimas ou funcionários instalem arquivos indesejados, como carregadores de ransomware ou ferramentas de acesso remoto em seus navegadores e dispositivos, causando imensos danos”, disseram os pesquisadores da Cybernews.

6 thoughts on “Shoemaker Ecco vaza mais de 60 GB de dados confidenciais por mais de 500 dias”

Comments are closed.