Vulnerabilidade SSRF da Microsoft

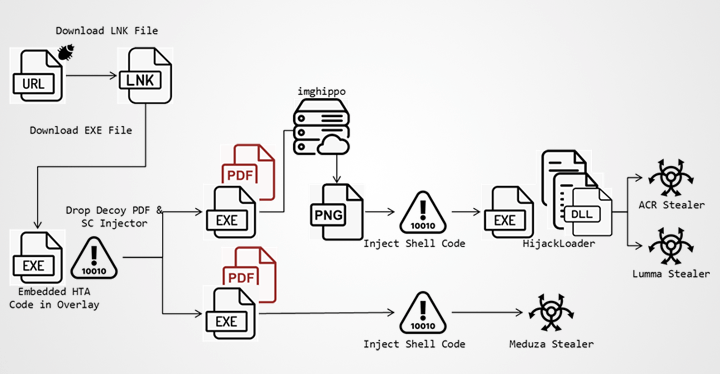

Microsoft revelou que o grupo está visando servidores Exchange vulneráveis para uma vulnerabilidade crítica de falsificação de solicitação do lado do servidor (SSRF), também conhecida como OWASSRF.

Relatórios recentes da Microsoft e de outras agências sugerem que o grupo de ransomware de Cuba está expandindo ativamente seu escopo, adotando novas táticas de ataque rapidamente. Isso inclui a exploração de novos bugs – sendo o mais recente o bug OWASSRF.

Recentemente, os operadores de Cuba começaram a explorar o dia zero OWASSRF (CVE-2022-41080) para comprometer servidores Microsoft Exchange vulneráveis.

VEJA TAMBÉM: Tribunal dos EUA ordena que US$ 17 milhões sejam entregues às vítimas do BitConnect

Desde a sua divulgação, o ator de ameaça DEV-0671 tem explorado esse bug para hackear servidores Exchange e implantar cargas úteis de ransomware Cuba.

Ultimamente, o grupo Play ransomware abusou dessa mesma falha de segurança na rede da Rackspace. O bug foi explorado para descartar várias ferramentas, incluindo Plink e AnyDesk, para obter acesso remoto aos servidores infectados.

A Microsoft lançou atualizações de segurança para corrigir esse bug em novembro de 2022 e forneceu a seus clientes informações sobre proteção contra esse método de ataque.

A CISA adicionou esse bug ao seu Catálogo de Vulnerabilidades Exploradas Conhecidas e ordenou que as agências do Poder Executivo Civil Federal (FCEB) corrigissem seus sistemas contra esse bug até 31 de janeiro.

VEJA TAMBÉM: CVE-2023-0179: vulnerabilidade de escalonamento de privilégios do kernel do Linux

Cuba ransomware, juntamente com um toque de técnicas de crimeware bem adotadas e bem-sucedidas, apresenta desafios únicos para os defensores. No mês passado, a CISA e o FBI emitiram um alerta sobre o aumento dos ataques do grupo de ransomware. Ele tinha como alvo o CVE-2022-24521 no driver do Windows Common Log File System (CLFS) e o CVE-2020-1472 (Zerologon) no processo Microsoft Netlogon. Os usuários do Microsoft Exchange são aconselhados a priorizar a correção do bug OWASSRF para impedir as tentativas de exploração.

4 thoughts on “Ransomware de Cuba explora vulnerabilidade SSRF da Microsoft”

Comments are closed.