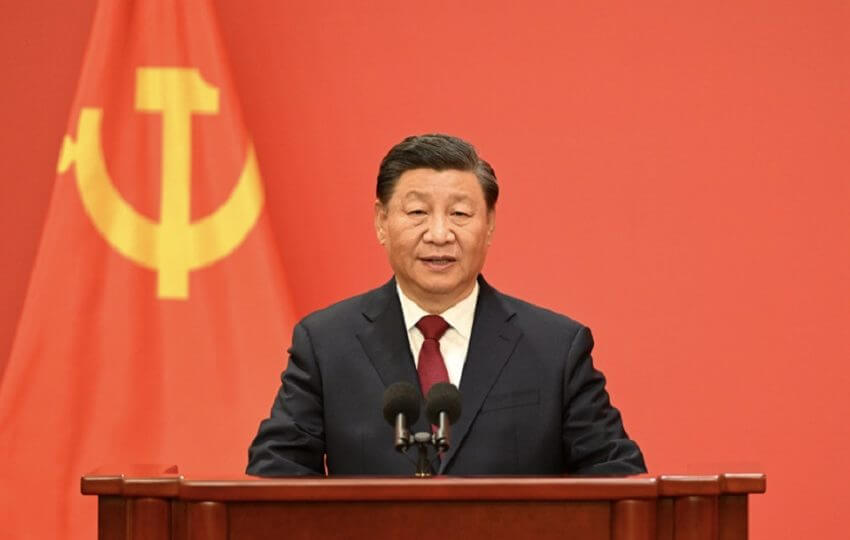

Uma nova campanha de ciberespionagem em que dispositivos USB foram usados para lançar três novos malwares chegou ao conhecimento dos pesquisadores. A campanha é obra de um agente de ameaças baseado na China, rastreado como UNC4191.

O que aconteceu?

Descoberto por pesquisadores da Mandiant Managed Defense, a campanha de espionagem lançada pelo UNC4191 concentra-se principalmente em alvos nas Filipinas.

- O agente da ameaça é conhecido por ter como alvo uma ampla gama de entidades dos setores público e privado no Sudeste Asiático, EUA, Europa e Ásia-Pacífico.

- Após o acesso inicial aos sistemas por meio de dispositivos USB, o agente da ameaça utiliza binários assinados para descartar três malwares chamados MISTCLOAK, DARKDEW e BLUEHAZE.

- Os pesquisadores acreditam que o objetivo final da campanha é obter e manter o acesso a sistemas direcionados e coletar inteligência relacionada aos interesses políticos e comerciais da China.

Sobre o novo malware

O processo geral da cadeia de infecção é dividido em três fases, nas quais MISTCLOAK é entregue na primeira fase, DARKDEW na segunda fase e BLUEHAZE na terceira fase.

- MISTCLOAK é um lançador escrito em C++ e é capaz de executar cargas armazenadas em um arquivo em disco.

- BLUEHAZE é escrito em C/C++ e lançou uma cópia do NCAT para criar um shell reverso para um C2 codificado.

- DARKDEW é um conta-gotas de malware escrito em C++ que é capaz de infectar unidades removíveis.

- Com base nas observações, como registros de data e hora de compilação de PE para o malware, os pesquisadores concluem que a campanha remonta a setembro de 2021.

Malware transmitido por USB continua sendo uma ameaça real

A ameaça de malware transmitido por USB contra as organizações continua a ser uma preocupação séria.

- No início deste ano, o FBI alertou que os cibercriminosos estavam enviando dispositivos USB maliciosos para empresas americanas por meio do Serviço Postal dos EUA, com o objetivo de fazer com que as vítimas se conectassem e inadvertidamente instalassem ransomware nos sistemas.

- Além disso, um relatório da Honeywell destacou que 81% dos ataques de malware lançados contra instalações industriais no ano passado foram distribuídos por unidades USB.

Conclusão

Os ataques de malware transmitidos por USB podem contornar a segurança sem ar que as organizações costumam usar para proteção. Para se manterem protegidas, recomenda-se que as empresas estabeleçam uma política clara de segurança USB e melhorem a segurança de conteúdo digital, arquivos e documentos. Ao aplicar patches de segurança e proteger os endpoints, as organizações podem impedir esses ataques em um estágio inicial.

14 thoughts on “Grupo chinês UNC4191 usa dispositivos USB para atingir as Filipinas”

Comments are closed.