O ator de ameaça conhecido como TA558 foi atribuído a uma nova campanha massiva de phishing que visa uma ampla gama de setores na América Latina com o objetivo de implantar o Venom RAT.

Os ataques focaram principalmente nos setores verticais de hotelaria, viagens, comércio, financeiro, manufatura, industrial e governamental na Espanha, México, Estados Unidos, Colômbia, Portugal, Brasil, República Dominicana e Argentina.

Ativo desde pelo menos 2018, o TA558 tem um histórico de direcionar entidades na região LATAM para entregar uma variedade de malware, como Loda RAT, Vjw0rm e Revenge RAT.

A mais recente cadeia de infecção, de acordo com o pesquisador da Perception Point Idan Tarab, aproveita e-mails de phishing como um vetor de acesso inicial para descartar o Venom RAT, um fork do Quasar RAT que vem com recursos para coletar dados confidenciais e comandar sistemas remotamente.

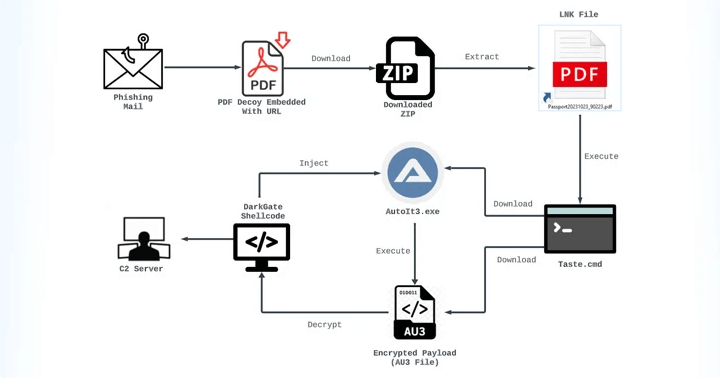

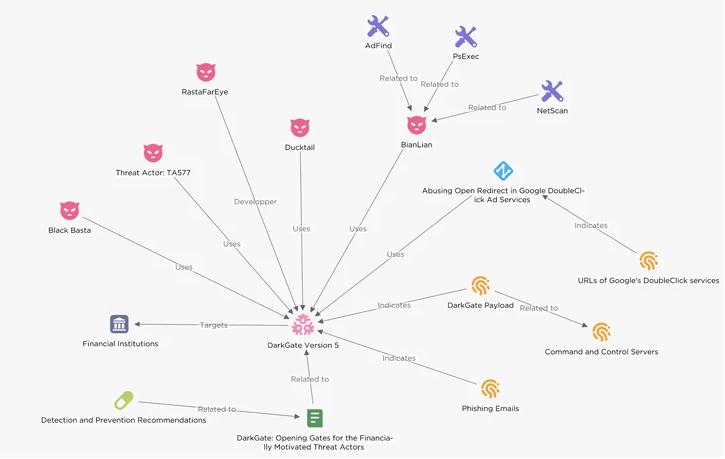

A divulgação ocorre no momento em que os agentes de ameaças têm sido cada vez mais observados usando o carregador de malware DarkGate após a remoção do QakBot pelas autoridades no ano passado para atingir instituições financeiras na Europa e nos EUA.

“Grupos de ransomware utilizam DarkGate para criar uma base inicial e implantar vários tipos de malware em redes corporativas”, observou Arda Büyükkaya, pesquisadora da EclecticIQ .

“Isso inclui, mas não está limitado a, ladrões de informações, ransomware e ferramentas de gerenciamento remoto. O objetivo desses agentes de ameaças é aumentar o número de dispositivos infectados e o volume de dados exfiltrados de uma vítima”.

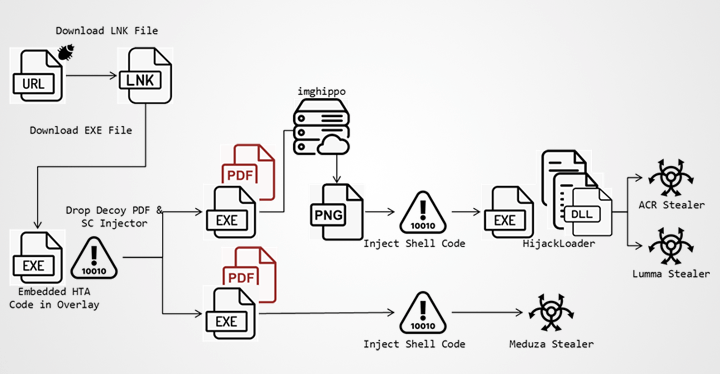

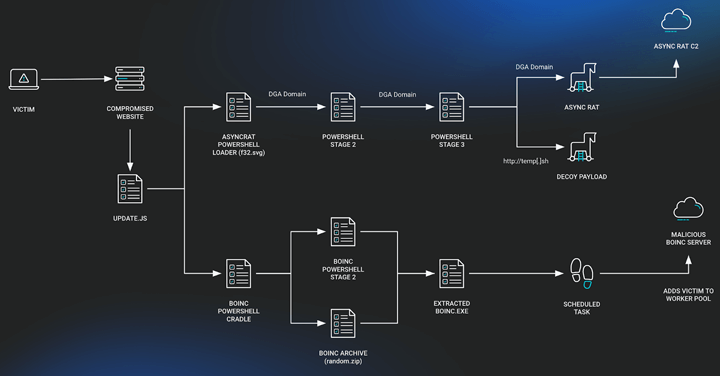

Também segue o surgimento de campanhas de malvertising projetadas para entregar malware como FakeUpdates (também conhecido como SocGholish), Nitrogen e Rhadamanthys.

No início deste mês, a empresa israelense de segurança publicitária GeoEdge revelou que um notório grupo de malvertising rastreado como ScamClub “mudou seu foco para ataques de malvertising em vídeo, resultando em um aumento nos volumes de redirecionamento forçado por VAST desde 11 de fevereiro de 2024”.

Os ataques envolvem o uso malicioso de tags Video Ad Serving Templates ( VAST ) – que são usadas para publicidade em vídeo – para redirecionar usuários desavisados para páginas fraudulentas ou fraudulentas, mas somente após a passagem bem-sucedida de certas técnicas de impressão digital do lado do cliente e do lado do servidor.

A maioria das vítimas está localizada nos EUA (60,5%), seguidos pelo Canadá (7,2%), Reino Unido (4,8%), Alemanha (2,1%) e Malásia (1,7%), entre outros.

fonte: the hacker news

1 thought on “Campanha massiva de phishing atinge a América Latina: Venom RAT visando vários setores”

Comments are closed.